2013-2014年度DDoS攻击威胁报告

截止到现在,分布式拒绝服务(DDoS)从2013年到今年的前两个月攻击趋于稳定,但总量明显增加。在很大程度上,是因为攻击者广泛采用两种攻击方法:大型同步数据包洪水(SYN Flood攻击)攻击和网络时间协议(NTP)的放大攻击。

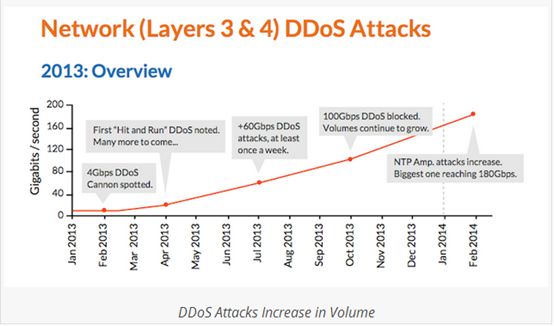

根据Incapsula报告,这14个月的时间内跟踪DDoS攻击的威胁,在2013年2月攻击的流量是每秒4Gbps。 2013年7月,60 Gbps及其以上 DDoS流量攻击已经成为每周必发生一次。在2014年2月,Incapsula报道一次NTP放大攻击最高达到180 Gbps的。其他报告发现的NTP放大攻击高达400 Gbps的流量!

“早在2013年2月,能够追踪到单个源达到4Gbps的攻击服务器,那时候如果使用放大的话 – 可以单独使攻击流量超过200Gbps,”该报告称。 “有了这样的(时间服务器)可用资源就很容易增大攻击效果,我们看到在这一年的过程中。”

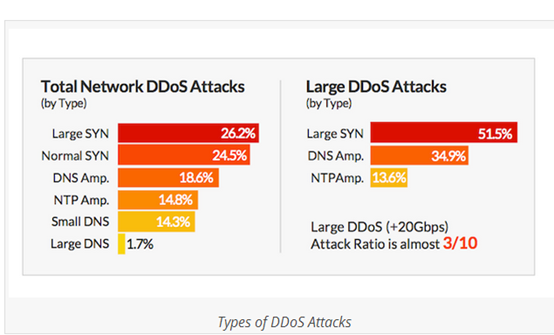

目前,大规模的DDoS攻击,Incapsula定义为20 Gbps+的攻击,占了近三分之一的所有攻击。攻击者可以通过增大SYN攻击,DNS反射和NTP放大攻击来实现更大的攻击。

新DDoS方式采用”打了就跑”的DDoS攻击的技术。这种攻击在2013年4月第一次出现,针对人为控制的DDoS,通过利用服务应用的弱点,阻塞路由封装隧道和域名服务器重启。

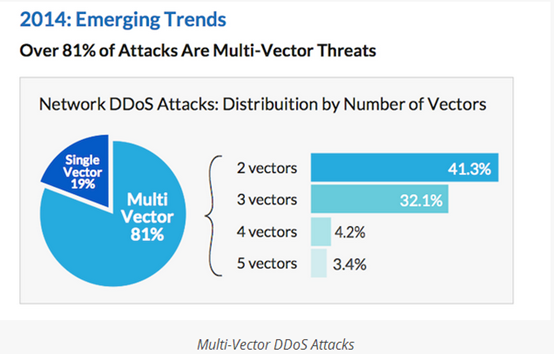

不仅是DDoS攻击分类变多, 81%的攻击针对于多重向量。

最常见的攻击有两种类型的SYN洪水的组合 – 一个部署常规的SYN数据包,并使用另一个大的SYN(大于250字节)的数据包。

“在这种情况下,无论是常规的SYN数据包还是大的SYN数据包攻击会在同一时间执行,以用来耗尽服务器资源(如CPU)”。 “今天的SYN组合攻击占到〜75%的大型网络的DDoS事件(20Gbps+)。总体而言,大型SYN攻击也是最常用的攻击向量,占所有网络的DDoS事件的26%。”

然而,在2014年2月,NTP放大攻击超越了其他常见形式的DDoS的攻击。这可能是一个新趋势的开始,也或者只是一个临时的峰值,现在下结论为时过早。