-

Redis数据库安全手册

Redis是一个高性能的key-value数据库,这两年可谓火的不行。而Redis的流行也带来一系列安全问题,不少攻击者都通过Redis发起攻击。本文将讲解这方面的内容,包括Redis提供的访问控制和代码安全问题,以及可以由恶意输入和其他类似的手段触发的攻击。 Redis通用安全模块 Redis被设计成...作者:J0s1ph | 分类:安全运维 | 围观:91次发表评论

-

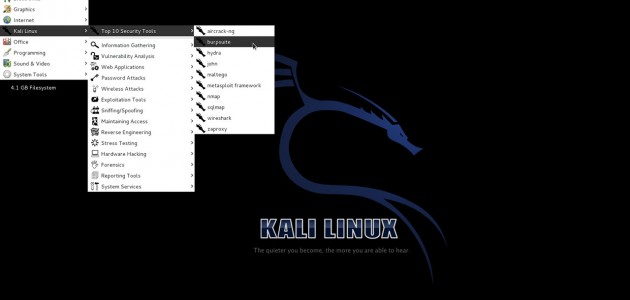

渗透测试系统Kali Linux 1.1.0发布

Kali Linux 前身是著名渗透测试系统BackTrack ,是一个基于 Debian 的 Linux 发行版,包含很多安全和取证方面的相关工具。Kali Linux 1.1.0 版本能很好的运行在 ARM 硬件中,使用 Linux Kernel 3.18,更多更新内容请看发行说明。 更新说明 经过了两年的开发,我们今天荣幸的宣布Kali L...作者:J0s1ph | 分类:安全运维 | 围观:101次

-

幽灵漏洞(GHOST)检测方法及修复建议

0x01 前言 昨日,【CVE 2015-0235: GNU glibc gethostbyname 缓冲区溢出漏洞 】全面爆发,该漏洞的产生是Qualys公司在进行内部代码审核时,发现了一个在GNU C库(glibc)中存在的__nss_hostname_digits_dots函数导致的缓冲区溢出漏洞。这个bug可以通过gethostbyname *()函数来触发,本地...作者:J0s1ph | 分类:安全运维 | 围观:98次

-

三问移动身份验证部署

雇员利用智能手机、平板电脑、上网本等移动设备可以便捷地远程访问公司的计算资源。但移动设备的使用有可能产生一些被攻击者利用的漏洞或访问敏感信息的弱点,从而损害安全性。因而,对于移动设备的远程访问,多数专家建议企业至少利用某种形式的双重身份验证(双重认证)。 双重认证无...作者:J0s1ph | 分类:安全运维 | 围观:97次

-

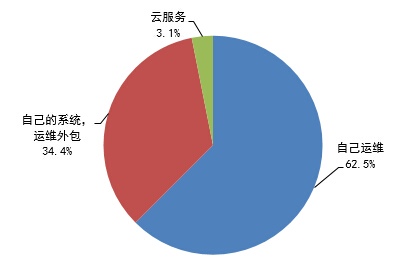

IT运维怎么做?企业自主运维最靠谱!

不同企业的IT运维模式差别较大,这往往和企业信息化建设的模式有关。例如企业自建系统一般都会采用自己运维的模式,采用外购模式的企业往往需要产品或解决方案提供商来协助运维(即运维外包)。 不同地域、不同行业的信息化应用水平不同,企业信息系统的运维管理也不同;即使同一个企业,I...作者:J0s1ph | 分类:安全运维 | 围观:110次

-

技术详解12306网站IT架构与困境

12306系统的主要问题集中在单个处理节点的处理能力以及系统总线的峰值吞吐量上。而12306已经将数据库放在了内存上,而每个节点的内存容量达到了1TB的量级,从目前的情况来看,这已经是目前IT的最高水平,短期内再无其他办法。 自从12306购票系统上线以来,春运期间的崩溃、卡死、页面...作者:J0s1ph | 分类:安全运维 | 围观:180次